מיקרוסופט פונה במהירות לעבר גלישה סוכנתית של AI – זה ברור מאליו עם מהפך AI של Edge ופרויקט פתוח בשם NLWEB שניתן להשתמש בו כדי לתת לכל אתר כוח AI.

אבל למרות שהכל נשמע טוב על הנייר, הוא אכן פותח את הדלת להרבה סיכוני אבטחה, והשאיפות הסוכנות של החברה כבר נפגעו מפגם שהוא פשוט להפליא.

למרבה המזל, זה טופח, אך הוא מתחיל שיחה גדולה יותר שאנחנו צריכים לנהל על להישאר בטוחים בזמן הגלישה הסוכנתית. בואו ניכנס לזה.

אז מה קרה?

NLWEB צפוי כ"- HTML לאינטרנט הסוכן. " הוכרז בבניית 2025, זו המסגרת לגלישה ב- AI בשמך, אך החוקרים אונאן גואן וליי וואנג מצאו את מה שמכונה "פגיעות חוצה נתיב".

זוהי פיקוח אבטחה די סטנדרטי שהאקרים יכולים לנצל אותה על ידי כך ש- AI סוכן לבקר בכתובת אתר מיוצרת במיוחד שיכולה להעניק לתוקף גישה לקבצים רגישים כמו קבצי תצורת מערכת ומפתחות API.

מה שניתן לעשות עם מידע זה הוא מה שיכול להסתכם בכדי לגנוב את מוחו של הסוכן שלך. התוקפים בנקודה זו יכולים להגיע לפונקציות הליבה של סוכן ה- AI שלך ולעשות כמות רחבה של דברים כמו להסתכל/לקיים אינטראקציה עם מיילים בשמך, או אפילו להיכנס לכספיך.

הפגם נמצא ודיווח למיקרוסופט ב- 28 במאי 2025, והחברה טלאה אותו ב -1 ביולי 2025 על ידי עדכון מאגר המקור הפתוח. זו הייתה חשיפה פשוטה שיש לה פוטנציאל בעייתי עצום.

קבל גישה מיידית ל- Breaking News, הביקורות החמות ביותר, מבצעים מעולים וטיפים מועילים.

דובר מיקרוסופט, בן הופ, אמר כי "נושא זה דווח באחריות ועדכנו את מאגר המקור הפתוח". "מיקרוסופט אינה משתמשת בקוד המושפע באף אחד מהמוצרים שלנו. לקוחות המשתמשים במאגר מוגנים אוטומטית."

איך להישאר בטוחים בזמן הגלישה הסוכנתית

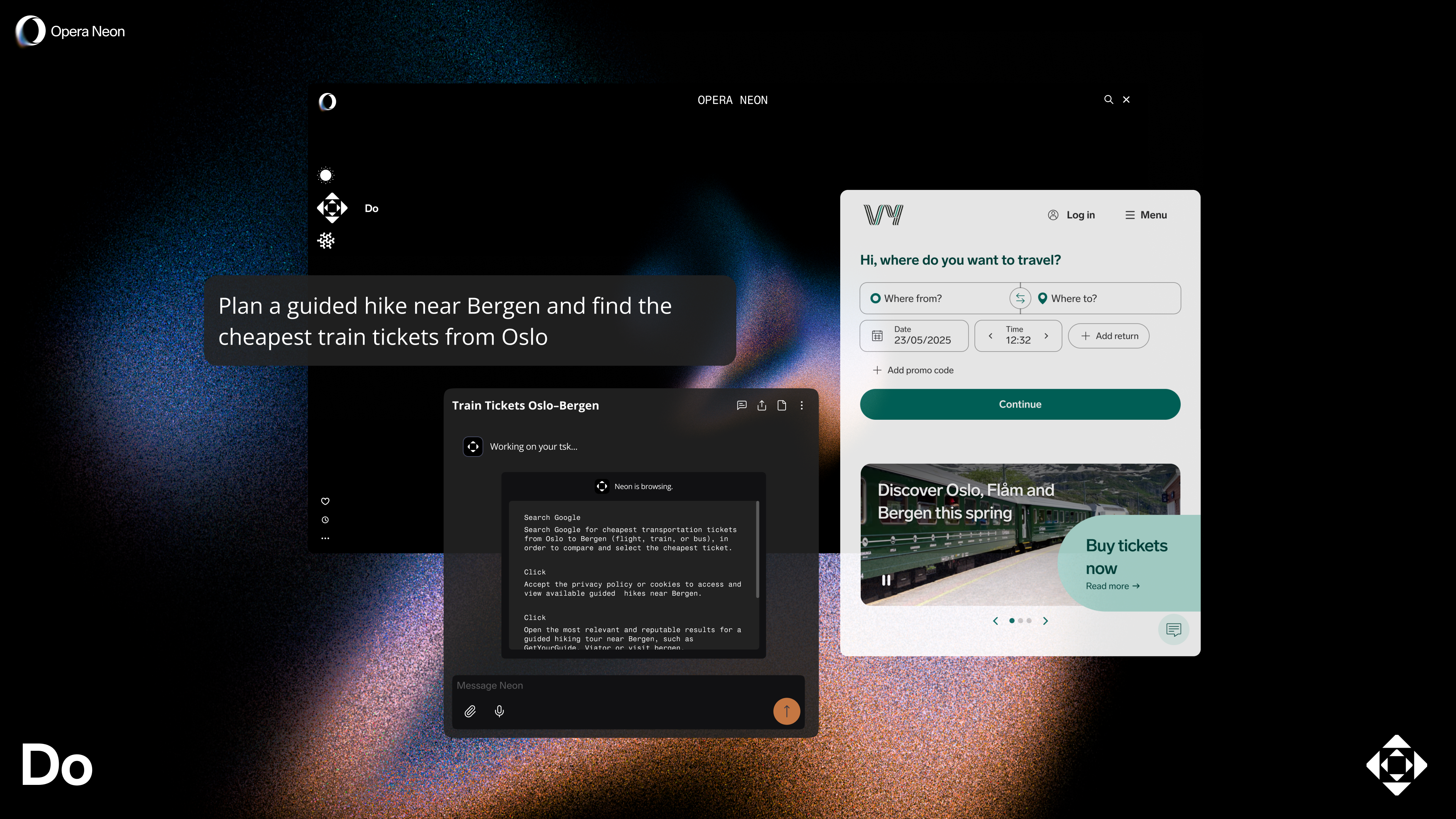

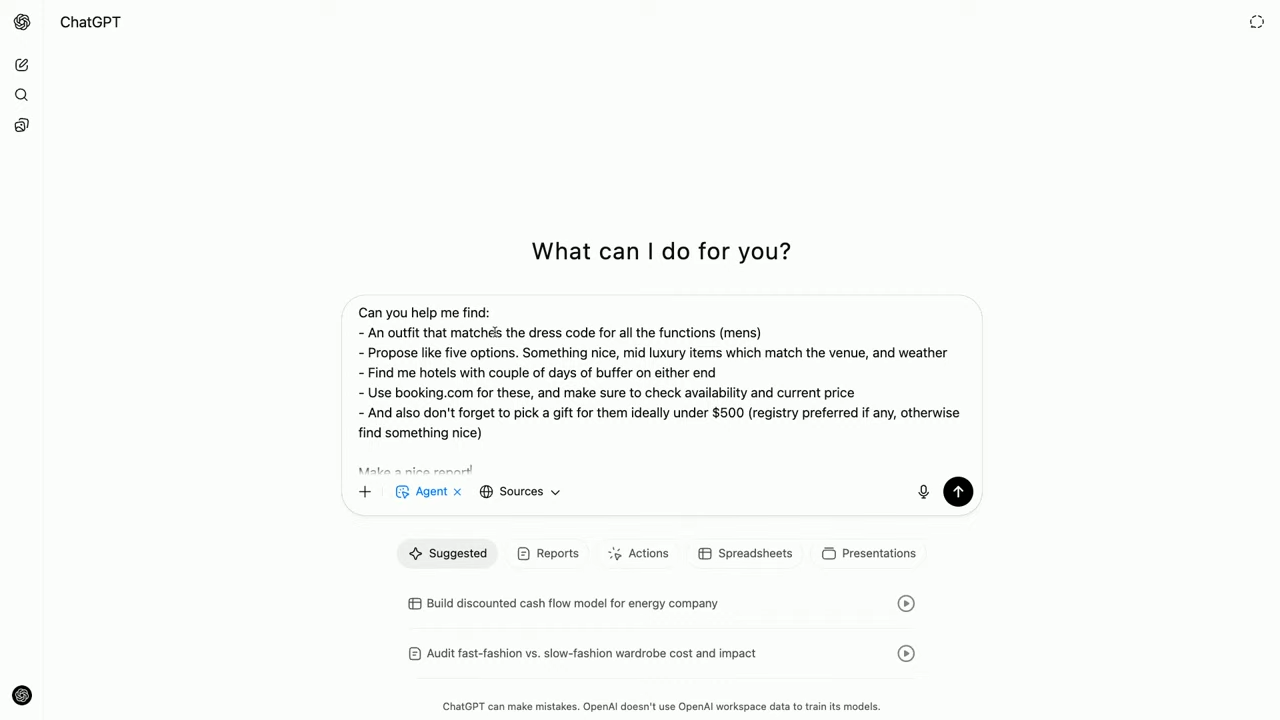

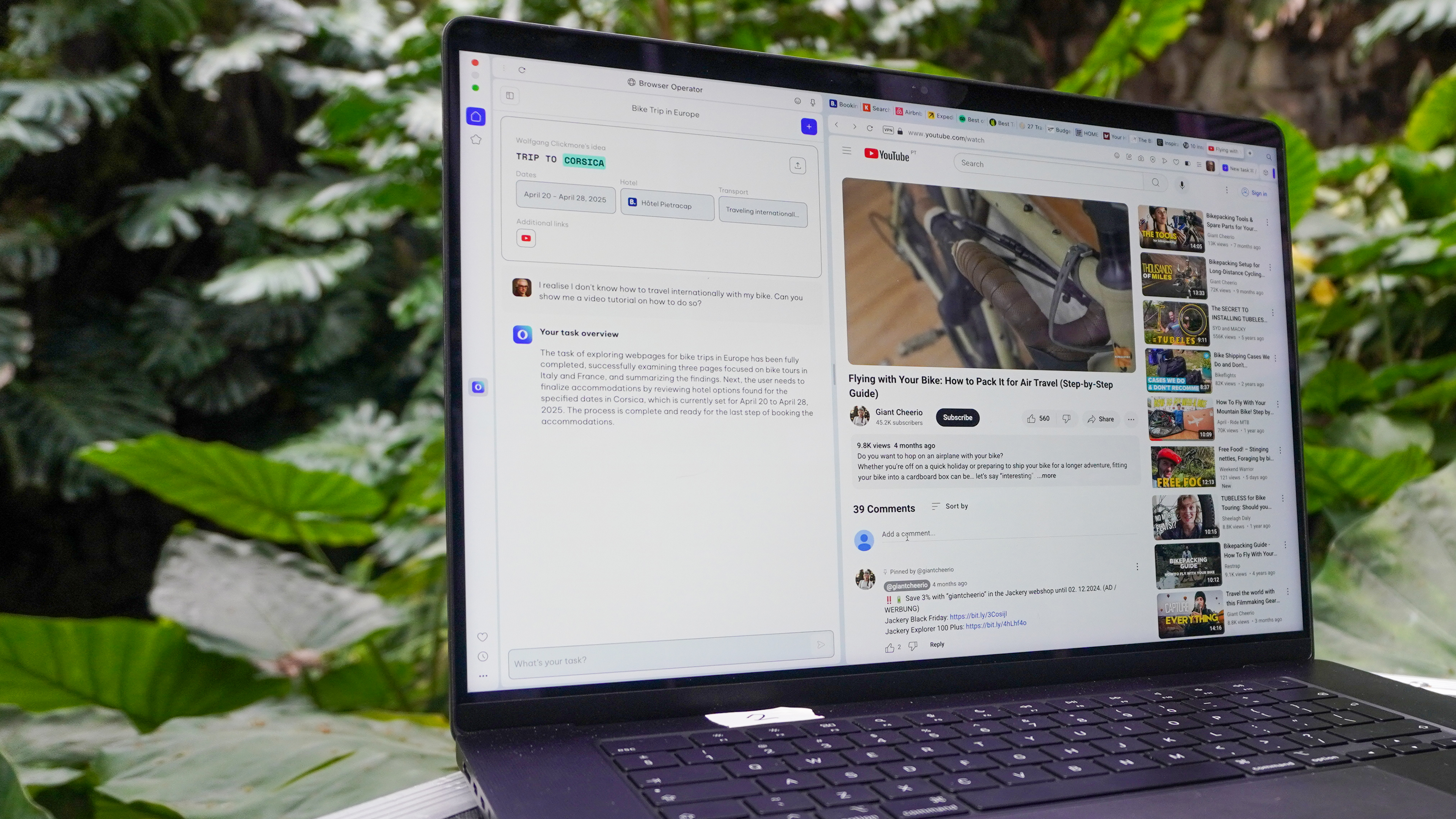

ראינו מעבר משמעותי לעבר גלישה סוכנתית במהלך 12 החודשים האחרונים-שהובילו על ידי מפעיל Openai, Opera השיקה את דפדפן ה- AI הראשון של AI על הכניסה, ואת מגרש המשחקים של LAM של Rabbit R1.

פגם רציני זה אולי כבר טופח על ידי מיקרוסופט, אך ברור שזה לא יהיה נושא האבטחה האחרון בו אנו נתקל. לדוגמה, יש את פרוטוקול ה- Model Context (MCP), שהוא תקן פתוח שהושק על ידי אנתרופי כדי לאפשר לעוזרי AI ליצור אינטראקציה עם כלים ושירותים מטעמך.

נשמע טוב על הנייר, אך החוקרים כבר זיהו את הסיכונים של השתלטות על חשבון וגניבת אסימון: כאשר האקר זוכה לגישה לאסימוני אימות אישי ובעצם מקבל את המפתחות לממלכתך.

אז ברור שאתה צריך להיות זהיר במיוחד בעידן הסוכן. להלן כמה צעדי מפתח שתוכלו לנקוט:

להיות זהירים בהרשאות OAuth

אם סוכן ה- AI שלך מבקש להתחבר לשירות כמו Gmail או Google Drive, קרא את ההרשאות בזהירות. אל תאשר גישה מלאה אם יש רק גישה לקריאה, כך הימנע מלחיצה על "אפשר הכל" מבלי לחשוב על זה. נוסף על כך, אם אתה רוצה שכבה נוספת של אבטחה, השתמש בחשבון נפרד. בדרך זו תוכלו לראות מה יוכל הסוכן AI לסדר מבלי לשים את המידע הרגיש שלכם על הקו.

אל תסמוך על 100% סוכן

חשבו על כל סוכן כנערה שרק נתתם למפתחות המכונית אליו – אפקטיביים רוב הזמן, אך לא נרתעים מטעויות (ווקסהול קורסה החבוטה שלי יכולה להעיד על כך). לפי זה, אני מתכוון בדוק את הסוכן שאתה משתמש בו הוא מחברה בעלת מוניטין ראשית עם. זֹאת אוֹמֶרֶת אל תתקין תוספי דפדפן הטוענים כי "גולשים באופן אוטונומי ברשת." וכל מה שאתה משתמש בו, אל תתנו להם למלא אוטומטית טפסים, לשלוח דוא"ל או לבצע רכישות אלא אם כן אתה אומר להם במפורש.

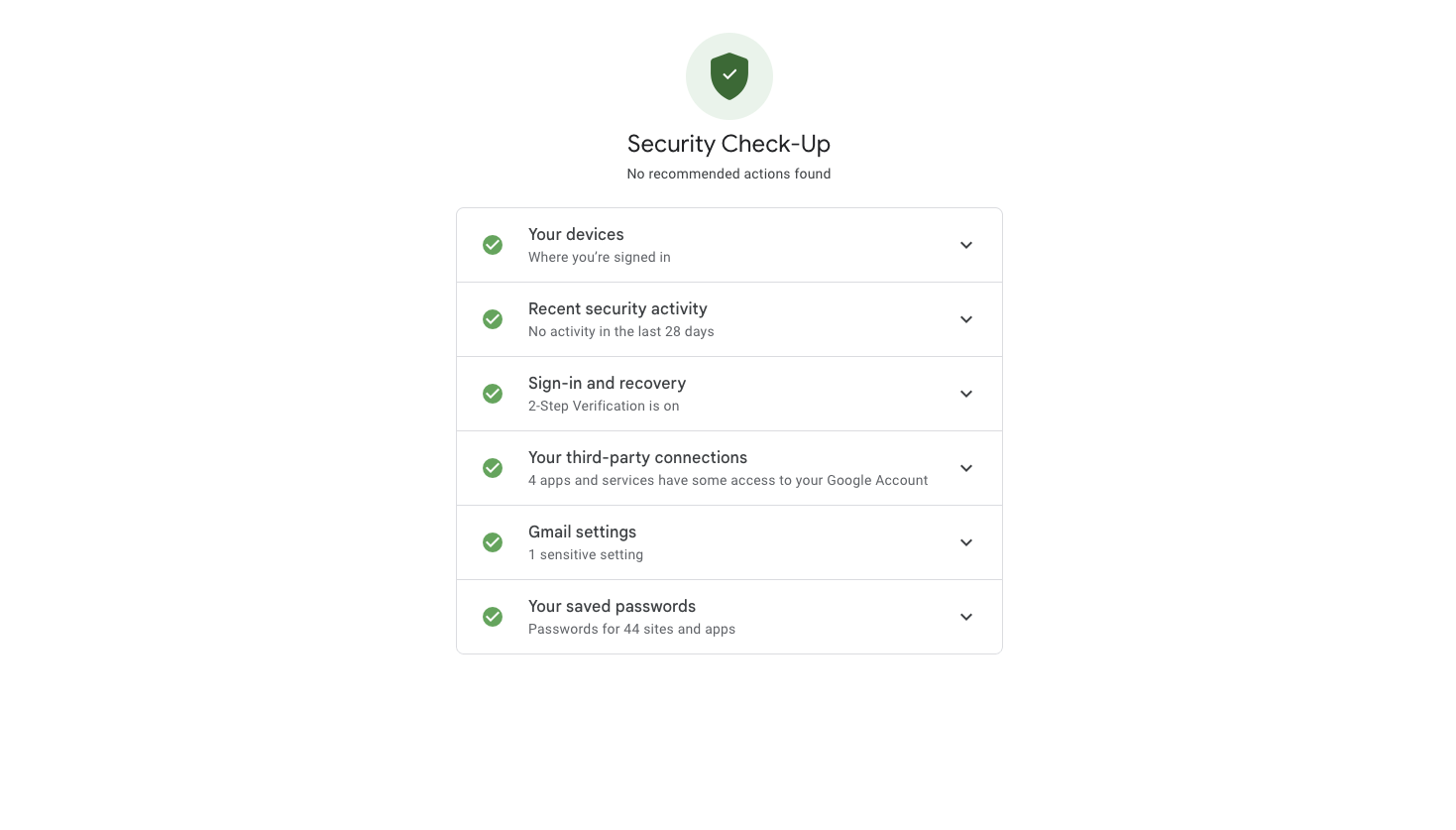

לחטט את ההרשאות הגלישה שלך ואת האפליקציות שלך

עבור משתמשי כרום, עבור אל בדיקת אבטחה של גוגל ולהיפטר מכל שירותי צד ג 'שיש להם גישה לחשבונך. זה יגביל את כל החשיפות הפוטנציאליות, כמו כיבוי מילוי אוטומטי או סיסמא חיסכון אוטומטי גם כן. ולשכבה נוספת של אבטחה, השתמש בכלי אינטרנט סוכנים ב- incognito/חלונות פרטיים להגבלת עוגיה או דליפת אסימון.